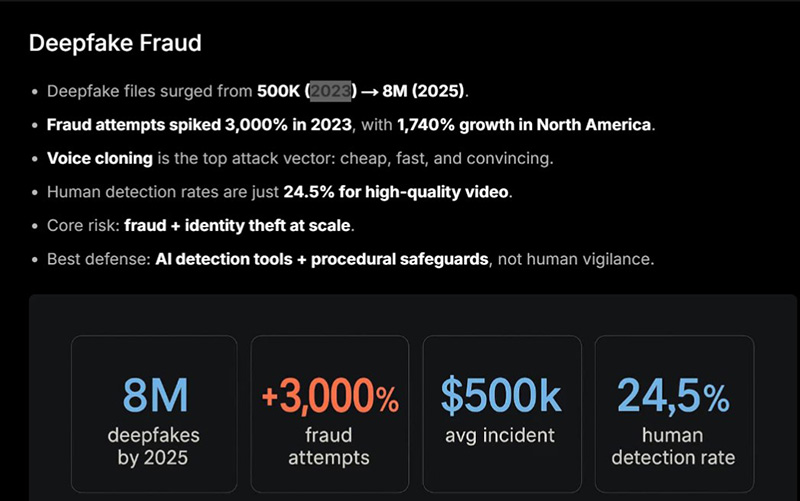

По данным аналитических обзоров, 87% специалистов по безопасности заявляют, что за последний год столкнулись с кибератаками с использованием ИИ. При этом 76% организаций признают, что не обладают достаточной защитой от таких сценариев. Особенно тревожной тенденцией стал взрывной рост дипфейков: с 500 тысяч файлов в 2023 году до прогнозируемых 8 миллионов в 2025-м, а количество мошеннических атак с их использованием за 2023 год выросло более чем на 3000%.

Классическая модель киберугроз предполагала эксплуатацию уязвимостей: подбор паролей, фишинг, компрометацию серверов. Однако современное мошенничество сместилось в иную плоскость. Атаки все чаще нацелены не на инфраструктуру, а на процессы идентификации и аутентификации — IDV и KYC, лежащие в основе цифрового банкинга.

Используя генеративно-состязательные сети и инструменты синтетических медиа, злоумышленники подменяют видеопоток, внедряют виртуальные камеры, обходят проверки «живости» и создают убедительные голосовые и визуальные клоны. Для этого зачастую достаточно нескольких секунд аудиозаписи или изображений из открытых источников. По оценкам исследователей, около 95% дипфейковых видеоматериалов создаются с использованием общедоступных open-source-инструментов, что резко снижает порог входа для преступников. Результат — атаки, при которых системы аутентификации формально отрабатывают корректно, но используются в интересах злоумышленников.

Анализ отраслевой статистики показывает, что криптовалютный сектор стал ключевой мишенью дипфейк-мошенничества: на него приходится до 88% выявленных случаев в 2023 году. Рост атак здесь превысил 650% за два года. Причины очевидны: необратимость транзакций, глобальный охват платформ и упрощенные процедуры удаленной идентификации.

Источник: Софтлайн

По словам Константина Мельникова, руководителя департамента специальных сервисов Infosecurity «Софтлайн Решения» (ГК Softline), традиционный финтех также демонстрирует резкий рост инцидентов: в 2023 году количество атак с применением дипфейков увеличилось примерно на 700%, а в банковском секторе — более чем на 250% за период 2023-2024 годов. Характерным примером стал кейс 2024 года, когда в ходе поддельной видеоконференции сотрудники международной компании перевели $25 млн, считая, что получают указания от топ-менеджмента.

Ключевым усилителем этих атак стала эволюция социальной инженерии. Если ранее доминировали сценарии давления и запугивания, то теперь мошенники действуют тоньше. Вишинг и смишинг используются для выстраивания доверия, а не для прямого принуждения. По данным национальных омбудсменов, количество жалоб на цифровое банковское мошенничество выросло на 73% за год, при этом основная часть атак связана с манипуляцией аутентификационными данными клиентов.

Особую роль играют трансграничные сценарии: поддельные локальные номера, звонки из юрисдикций с низким надзором, временные разрывы между регионами. В таких условиях SMS-коды, push-уведомления и email-подтверждения становятся не защитой, а инструментом атаки.

Многофакторная аутентификация долгое время считалась «золотым стандартом» безопасности. Однако практика показывает, что при компрометации сессии, устройства или психологическом воздействии на пользователя дополнительные факторы не выполняют защитной функции. Отчеты фиксируют рост атак на биометрические компоненты MFA — обход проверки «живости», использование поддельных документов, перехват cookie-сессий. В 2024 году эксперты отмечали резкое увеличение атак, при которых злоумышленник получает доступ к активной сессии без повторной аутентификации, фактически нивелируя 2FA.

Финансовые последствия атак на аутентификацию достигают рекордных значений. Средняя стоимость утечки данных в финансовом секторе в 2025 году оценивается в $6,08 млн на инцидент, самый высокий показатель среди отраслей. Совокупный ущерб от мошенничества с использованием ИИ, по прогнозам, вырастет с $12,3 млрд в 2023 году до $40 млрд к 2027-му.

Однако не менее значим нематериальный ущерб. Потеря доверия клиентов, репутационные риски, рост регуляторного давления и даже «рыночное заражение», приводящее к падению акций и оттоку депозитов, делают проблему аутентификации системной, а не сугубо технологической. Ответом финансовых институтов становится отказ от статичных схем идентификации в пользу адаптивной, риск-ориентированной аутентификации. В центре внимания — поведенческая аналитика, сессионный анализ, мультимодальная биометрия и многоуровневые сценарии подтверждения операций.

Примеры национальных антифрод-центров в Казахстане, развитие биометрических платформ в России и масштабные проекты по защите мобильной связи в Узбекистане демонстрируют движение к экосистемной модели, где банки, регуляторы и телеком-операторы работают совместно. Одновременно растет роль международных стандартов, таких как ISO 37003 для управления мошенническими рисками и ISO 20022 для расширенного анализа транзакционных данных.

Анализ показывает, что эпоха «единого метода аутентификации» завершилась. В условиях дипфейков, продвинутой социальной инженерии и трансграничных операций безопасность перестает быть точкой входа и превращается в непрерывный процесс. Финансовые организации, выстраивающие многоуровневую архитектуру, получают ключевое конкурентное преимущество — устойчивость. В мире, где лицо и голос больше не гарантируют подлинность, именно она становится основой доверия к цифровым финансовым сервисам.